- Come decodifico il segreto di Kubectl?

- Come leggi il segreto di Kubernetes?

- I segreti di Kubernetes sono crittografati a riposo?

- Come funziona il segreto di Kubernetes?

- Come decodificare base64?

- Che cos'è Kubernetes e Docker?

- Come si ottiene la chiave segreta in Kubernetes?

- Come si crittografa il segreto di Kubernetes?

- Come rinomino il segreto di Kubernetes?

- Quanto sono sicuri i segreti di k8s?

- Perché i segreti di Kubernetes non sono crittografati?

- Cosa sono i segreti crittografati?

Come decodifico il segreto di Kubectl?

Puoi usare kubectl get secrets / db-user-pass -o yaml o -o json dove vedrai il nome utente e la password con codifica base64 . È quindi possibile copiare il valore e decodificarlo con qualcosa come echo <ENCODED_VALUE> | base64 -D . Suggerirei di utilizzare questo pratico comando.

Come leggi il segreto di Kubernetes?

Quindi abbiamo il nostro segreto con i dati del nome utente e della password. Ora, se usiamo kubectl get e impostiamo l'output su yaml, vedremo i dati segreti codificati in base64. $ k get secret mysecret -o yaml apiVersion: v1 data: username: YWJjZGVmZ2hpamtsbW5vcHFyc3QK password: MTIzNDU2Nzg5MDEyMzQ1Njc4OTAK ...

I segreti di Kubernetes sono crittografati a riposo?

Nei cluster Kubernetes creati da Container Engine per Kubernetes, etcd scrive e legge i dati da e verso i volumi di storage a blocchi nel servizio Block Volume di Oracle Cloud Infrastructure. Sebbene i dati nei volumi di archiviazione a blocchi siano crittografati, i segreti di Kubernetes a riposo in etcd stesso non vengono crittografati per impostazione predefinita.

Come funziona il segreto di Kubernetes?

Quando crei un segreto con kubectl, crea -f secret. yaml, Kubernetes lo memorizza in etcd. I segreti vengono archiviati in chiaro in etcd a meno che non si definisca un provider di crittografia. Quando si definisce il provider, prima che il segreto venga archiviato in etcd e dopo che i valori vengono inviati all'API, i segreti vengono crittografati.

Come decodificare base64?

Per decodificare un file con contenuti codificati in base64, è sufficiente fornire il percorso del file con il flag --decode. Come per i file di codifica, l'output sarà una stringa molto lunga del file originale. Potresti voler eseguire l'output di stdout direttamente in un file.

Che cos'è Kubernetes e Docker?

Una differenza fondamentale tra Kubernetes e Docker è che Kubernetes è pensato per essere eseguito su un cluster mentre Docker viene eseguito su un singolo nodo. Kubernetes è più esteso di Docker Swarm e ha lo scopo di coordinare i cluster di nodi su larga scala nella produzione in modo efficiente.

Come si ottiene la chiave segreta in Kubernetes?

Kubernetes Secrets ti consente di archiviare e gestire informazioni sensibili, come password, token OAuth e chiavi ssh.

...

Esistono diverse opzioni per creare un segreto:

- crea il segreto usando il comando kubectl.

- crea il segreto dal file di configurazione.

- crea Secret usando kustomize.

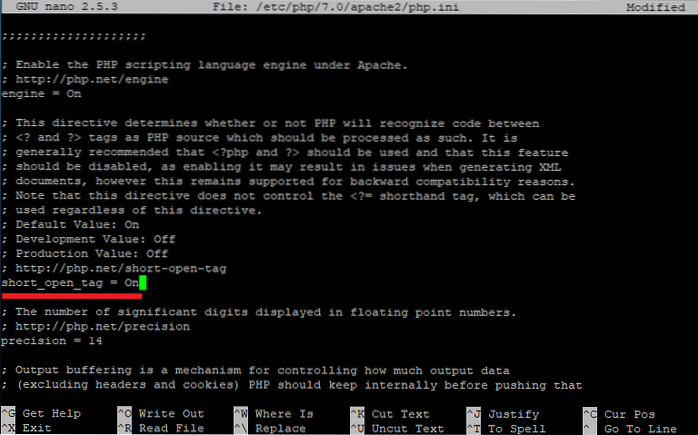

Come si crittografa il segreto di Kubernetes?

Per creare un nuovo segreto eseguire i seguenti passaggi:

- Genera una chiave casuale a 32 byte e codificala in base64. ...

- Metti quel valore nel campo segreto.

- Imposta il flag --encryption-provider-config su kube-apiserver in modo che punti alla posizione del file di configurazione.

- Riavvia il tuo server API.

Come rinomino il segreto di Kubernetes?

Passaggi per riprodurre:

- Crea un esempio con nome segreto dall'interfaccia utente di Rancher.

- Distribuisci carico di lavoro-1 che inietta valori da questo segreto.

- Rinomina l'esempio segreto in esempio rinominato da Rancher ui.

- Distribuisci carico di lavoro-2 che inietta valori da questo segreto (ora elencato come esempio-rinominato.

Quanto sono sicuri i segreti di k8s?

I segreti di Kubernetes sono i mezzi ufficiali di Kubernetes per archiviare i segreti in modo sicuro. Sono destinati all'uso su chiavi SSH, token OAuth e password. In confronto, Kubernetes Secrets è più sicuro e flessibile rispetto alla distribuzione diretta nel pod o in un'immagine docker.

Perché i segreti di Kubernetes non sono crittografati?

Prima di tutto, i segreti di Kubernetes sono codificati in base64, non crittografati. Ciò significa che non puoi eseguire il commit di questi file nel controllo del codice sorgente così com'è (e questo è anche specificato nei documenti).

Cosa sono i segreti crittografati?

I segreti crittografati consentono di archiviare informazioni sensibili nell'organizzazione, nel repository o negli ambienti di repository.

Linuxteaching

Linuxteaching