- Come si ottiene il cookie nella Burp Suite?

- Qual è la causa principale della manipolazione dei cookie?

- Quali tipi di vulnerabilità può rilevare Burp Suite?

- Cosa succede quando l'intercettazione è disattivata in Burp Suite?

- I cookie sono hackerabili?

- Cos'è l'attacco di avvelenamento da cookie?

- I cookie possono essere manipolati?

- I cookie possono essere sfruttati?

- Qual è lo scopo di Burp Suite?

- Burp Suite è illegale?

- Burp Suite può rilevare errori di configurazione dello switch?

Come si ottiene il cookie nella Burp Suite?

Usare Burp per hackerare i cookie e manipolare le sessioni

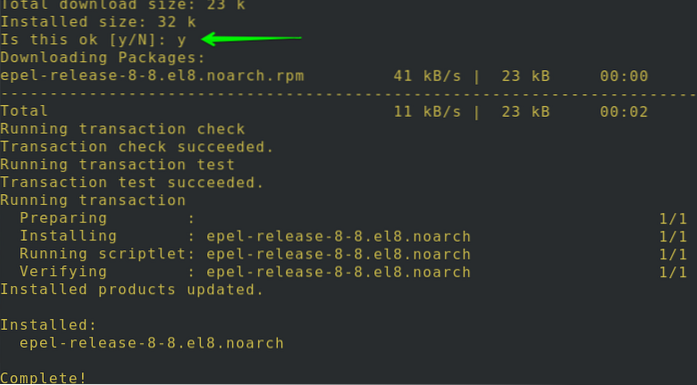

- Innanzitutto, assicurati che Burp sia configurato correttamente con il tuo browser. ...

- Accedi all'applicazione che stai testando. ...

- Torna a Burp. ...

- Aggiorna la pagina nel tuo browser. ...

- Ora dobbiamo esaminare e modificare ogni singolo cookie. ...

- Vai alla scheda Ripetitore.

Qual è la causa principale della manipolazione dei cookie?

Le vulnerabilità di manipolazione dei cookie basate su DOM sorgono quando uno script scrive dati controllabili da un utente malintenzionato nel valore di un cookie. Un utente malintenzionato potrebbe essere in grado di utilizzare questa vulnerabilità per costruire un URL che, se visitato da un altro utente, imposterà un valore arbitrario nel cookie dell'utente.

Quali tipi di vulnerabilità può rilevare Burp Suite?

Usa i link sottostanti per scoprire come utilizzare Burp per trovare le vulnerabilità attualmente elencate nella Top 10 di OWASP.

- Iniezione. ...

- Autenticazione interrotta e gestione delle sessioni. ...

- Cross-Site Scripting (XSS) ...

- Riferimenti a oggetti diretti non sicuri. ...

- Configurazione errata della sicurezza. ...

- Esposizione a dati sensibili. ...

- Controllo dell'accesso a livello di funzione mancante.

Cosa succede quando l'intercettazione è disattivata in Burp Suite?

In Burp, vai al "Proxy" > Scheda "Intercetta" e assicurati che l'intercettazione sia attiva (se il pulsante dice "L'intercettazione è disattivata", fai clic su di esso per attivare lo stato dell'intercettazione). Nel tuo browser, visita qualsiasi URL. Il browser invierà una richiesta ma rimarrà bloccato in attesa di una risposta.

I cookie sono hackerabili?

In che modo gli hacker rubano i cookie? Se gli hacker possono accedere al tuo computer o alla tua rete, probabilmente possono rubare i tuoi cookie. A volte possono anche rubarli direttamente da un server web insicuro.

Cos'è l'attacco di avvelenamento da cookie?

L'avvelenamento da cookie, noto anche come dirottamento di sessione, è una strategia di attacco in cui l'autore dell'attacco altera, falsifica, dirotta o "avvelena" in altro modo un cookie altrimenti valido rimandato a un server per rubare dati, aggirare la sicurezza o entrambi.

I cookie possono essere manipolati?

Possono manipolare, modificare, modificare, creare ed eliminare i cookie. È necessario memorizzare solo una chiave hash che si utilizza sul server per cercare in un database tutto ciò che dovrebbe essere protetto. Sì, gli utenti possono manipolare i cookie.

I cookie possono essere sfruttati?

Sebbene i cookie non possano trasportare o installare malware sui computer, possono essere sfruttati dai criminali informatici per i loro schemi dannosi.

Qual è lo scopo di Burp Suite?

Burp Suite Professional è uno dei più popolari strumenti di penetration test e ricerca di vulnerabilità e viene spesso utilizzato per controllare la sicurezza delle applicazioni web. "Burp", come è comunemente noto, è uno strumento basato su proxy utilizzato per valutare la sicurezza delle applicazioni basate sul Web ed eseguire test pratici.

Burp Suite è illegale?

Dichiarazione di non responsabilità: utilizzare Burp solo sui domini per i quali si dispone dell'autorizzazione per eseguire la scansione e l'attacco. Usare Burp Suite su domini che non possiedi può essere illegale. Stai al sicuro e usa applicazioni intenzionalmente vulnerabili per esercitarti.

Burp Suite può rilevare errori di configurazione dello switch?

Gli errori di configurazione della sicurezza sono relativi. In questa categoria vengono introdotti molti possibili errori e il modo più semplice e accurato per rilevarli utilizzando Burp Suite è attraverso lo scanner.

Linuxteaching

Linuxteaching