- Cos'è la scansione TCP in nmap?

- Cos'è una scansione TCP?

- Come si scansionano le porte TCP con nmap?

- Nmap è un TCP?

- La scansione delle porte è illegale?

- A cosa serve una porta TCP?

- In che modo gli hacker scansionano le porte?

- Come funziona la scansione TCP?

- Quali porte usano gli hacker?

- Quali porte esegue la scansione di nmap per impostazione predefinita?

- È Nmap TCP o UDP?

- Nmap esegue la scansione di tutte le porte?

Cos'è la scansione TCP in nmap?

La scansione della connessione TCP è il tipo di scansione TCP predefinito quando la scansione SYN non è un'opzione. Questo è il caso in cui un utente non dispone dei privilegi di pacchetto non elaborato o sta eseguendo la scansione di reti IPv6. ... Piuttosto che leggere le risposte dei pacchetti grezzi in rete, Nmap usa questa API per ottenere informazioni sullo stato su ogni tentativo di connessione.

Cos'è una scansione TCP?

La scansione della connessione TCP di solito comporta la creazione di una connessione completa e quindi la successiva interruzione, e quindi comporta l'invio di un numero significativo di pacchetti a ciascuna porta che viene scansionata. Rispetto ad altri tipi di scansioni, una scansione TCP Connect è lenta e metodica.

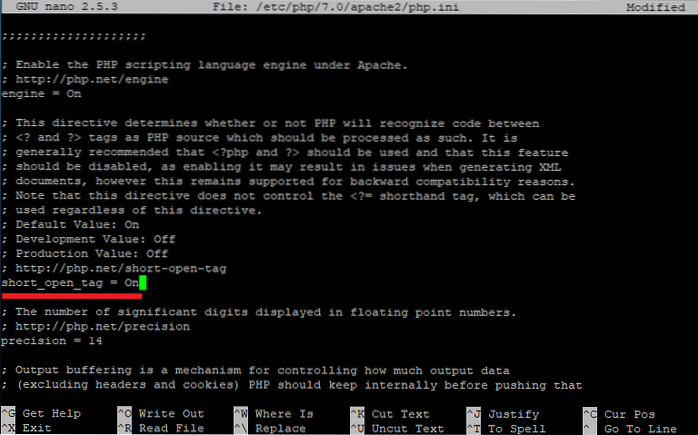

Come si scansionano le porte TCP con nmap?

Per iniziare, scarica e installa Nmap dal file nmap.org e quindi avviare un prompt dei comandi. Digitando nmap [hostname] o nmap [ip_address] avvierà una scansione predefinita. Una scansione predefinita utilizza 1000 porte TCP comuni e ha la funzione Host Discovery abilitata. Host Discovery esegue un controllo per vedere se l'host è in linea.

Nmap è un TCP?

Altrimenti Nmap userà la porta che usa di default per i ping TCP (80). La scansione del protocollo IP consente di determinare quali protocolli IP (TCP, ICMP, IGMP, ecc.) sono supportati dalle macchine di destinazione. Questa non è tecnicamente una scansione delle porte, poiché scorre attraverso i numeri di protocollo IP anziché i numeri di porta TCP o UDP.

La scansione delle porte è illegale?

Nella U.S., non esiste alcuna legge federale per vietare la scansione delle porte. Tuttavia, sebbene non esplicitamente illegale, la scansione di porte e vulnerabilità senza autorizzazione può metterti nei guai: ... Cause civili - Il proprietario di un sistema scansionato può citare in giudizio la persona che ha eseguito la scansione.

A cosa serve una porta TCP?

Le porte sono numerate e utilizzate come standard globali per identificare processi o tipi specifici di servizi di rete. Proprio come prima di spedire qualcosa in un paese straniero, saresti d'accordo da dove spediresti e dove lo faresti arrivare, le porte TCP consentono la comunicazione standardizzata tra i dispositivi.

In che modo gli hacker scansionano le porte?

Durante una scansione delle porte, gli hacker inviano un messaggio a ciascuna porta, uno alla volta. La risposta che ricevono da ciascuna porta determina se viene utilizzata e rivela potenziali punti deboli. I tecnici della sicurezza possono condurre regolarmente la scansione delle porte per l'inventario di rete e per esporre possibili vulnerabilità di sicurezza.

Come funziona la scansione TCP?

Un port scanner invia una richiesta di rete per connettersi a una porta TCP o UDP specifica su un computer e registra la risposta. Quindi ciò che fa un port scanner è inviare un pacchetto di dati di rete a una porta per verificare lo stato corrente.

Quali porte usano gli hacker?

Nei tuoi test di sicurezza, assicurati di controllare queste porte TCP e UDP comunemente compromesse:

- Porta TCP 21 - FTP (File Transfer Protocol)

- Porta TCP 22 - SSH (Secure Shell)

- Porta TCP 23 - Telnet.

- Porta TCP 25 - SMTP (Simple Mail Transfer Protocol)

- Porta TCP e UDP 53 - DNS (Domain Name System)

Quali porte esegue la scansione di nmap per impostazione predefinita?

Specifica che si desidera scansionare un numero di porte inferiore a quello predefinito. Normalmente Nmap scansiona le 1.000 porte più comuni per ogni protocollo scansionato. Con -F, questo è ridotto a 100.

È Nmap TCP o UDP?

Nmap usa TCP come protocollo predefinito per la scansione delle porte. Dobbiamo specificare esplicitamente il protocollo UDP per la scansione delle porte UDP.

Nmap esegue la scansione di tutte le porte?

Per impostazione predefinita, Nmap esegue la scansione delle 1.000 porte più popolari di ciascun protocollo che viene richiesto di scansionare. In alternativa, puoi specificare l'opzione -F (veloce) per scansionare solo le 100 porte più comuni in ogni protocollo o --top-ports per specificare un numero arbitrario di porte da scansionare.

Linuxteaching

Linuxteaching